-

Trojan-Ransom.Win32.SMSer (Kaspersky Lab Antivirus Online) : вымогатель, выдающий себя за антивирус "Лаборатории Касперского"

Trojan-Ransom.Win32.SMSer (Kaspersky Lab Antivirus Online) : вымогатель, выдающий себя за антивирус "Лаборатории Касперского"

VirusInfo, ведущий российский информационно-аналитический ресурс в сфере лечения персональных компьютеров от вредоносных программ, участник Альянса профессионалов в области анализа безопасности (Alliance of Security Analysis Professionals, ASAP), предупреждает об активном распространении новой разновидности вредоносного программного обеспечения, относящегося к типу троянских вымогателей -

Trojan-Ransom.Win32.SMSer

В настоящее время в русском секторе Интернета циркулируют следующие разновидности данного вредоносного ПО:

Код:

Trojan-Ransom.Win32.SMSer.fi

Trojan-Ransom.Win32.SMSer.ft

Trojan-Ransom.Win32.SMSer.fz

Trojan-Ransom.Win32.SMSer.fo

Trojan-Ransom.Win32.SMSer.gc

Trojan-Dropper.Win32.Agent.awwe

Первый образец Trojan-Ransom.Win32.SMSer поступил в сервис лечения Антивирусного портала VirusInfo 17 июля сего года.

Основные сведения об инфекции (предоставлены КиберХелпером)

Типичный представитель данной вредоносной программы имеет размер около 70 килобайт, написан на Visual Basic. Будучи запущенным, выполняет ряд вредоносных действий, как то:

1. Создает собственный исполняемый файл под именем

C:\WINDOWS\system32\user32.exe

2. На доступных для записи дисках создает файлы

autorun.inf

md.exe

Файл autorun.inf служит для автоматического запуска файла md.exe при открытии каждого жесткого диска или съемного носителя; файл md.exe представляет собой копию основного исполняемого файла SMSer.

3. Регистрируется на автозапуск, записывая в параметр

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\\shell

значение

%SystemRoot%\system32\user32.exe

(вместо стандартного explorer.exe).

4. Правит системные политики, запрещая запуск диспетчера задач, а также время от времени вызывает функцию закрытия некоторых системных процессов - таких, как narrator.exe, taskmgr.exe, regedit.exe, sethc.exe.

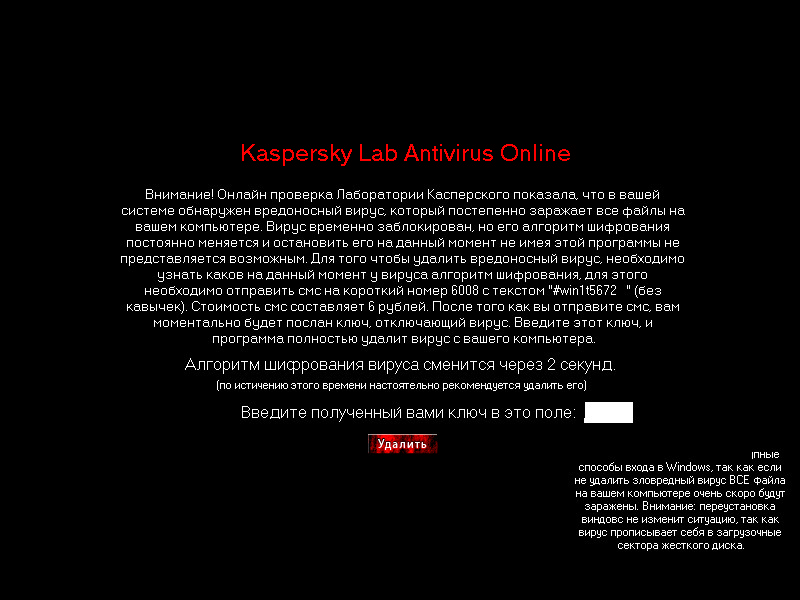

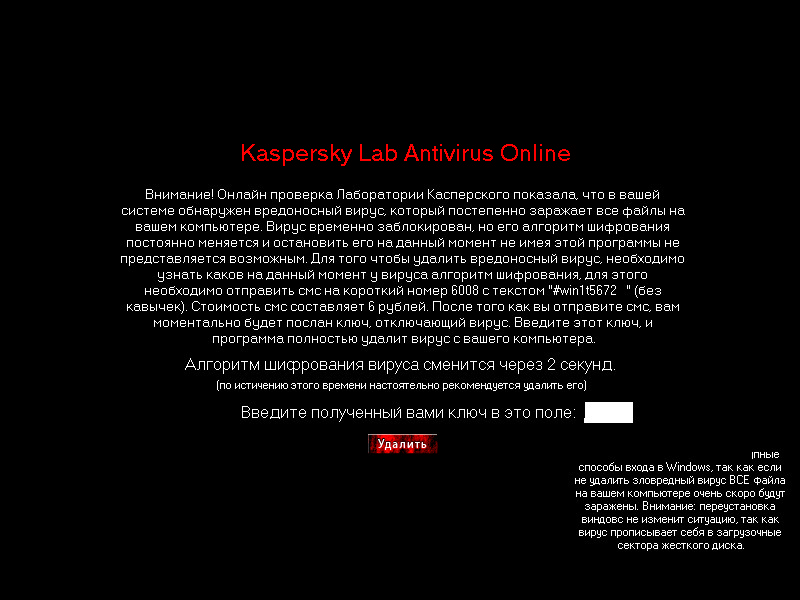

До ближайшей перезагрузки или выключения операционной системы Trojan-Ransom.Win32.SMSer никак не проявляется визуально. После перезапуска ОС исполняемый файл вредоносной программы оказывается запущен вместо Проводника Windows, отображая экран со следующим текстом:

Таким образом, вредоносное ПО блокирует нормальную работу ПК и предлагает пользователю отправить платное SMS-сообщение для восстановления функционала, что является типичным поведением троянских вымогателей. Особенность данного образца состоит в том, что он пытается выдать себя за несуществующий продукт "Kaspersky Lab Antivirus Online", обнаруживший на компьютере пользователя некий "вирус" и предлагающий "удалить" его. При этом, как можно видеть из снимка экрана выше, текст малограмотен и содержит как орфографические, так и пунктуационные ошибки.

Лечение зараженного компьютера

Восстановление работоспособности инфицированного ПК может осуществляться по аналогии с удалением Trojan-Ransom.Win32.Blocker, описанным в вирусной энциклопедии Securelist. Напомним, что сущность предложенного метода состоит в выполнении следующих инструкций.

1. На клавиатуре необходимо нажать сочетание клавиш Windows+U, вызывая окно Мастера специальных возможностей:

2. Из указанного меню может быть запущена Экранная лупа, активация которой сопровождается пояснительным текстом:

Нажав на ссылку "Веб-узел Майкрософт", пользователь получает доступ к обозревателю Интернета, а, следовательно, может загружать и запускать антивирусные инструменты - AVZ, AVPTool, CureIt и т.д.

Типичный представитель Trojan-Ransom.Win32.SMSer может быть удален при помощи следующего скрипта AVZ:

Код:

Var

Disk : char;

i : integer;

begin

SetAVZGuardStatus(true);

TerminateProcessByName('user32.exe');

QuarantineFile('%System32%\user32.exe','');

DeleteFile('%System32%\user32.exe');

for i := 0 to 25 do begin

Disk := chr(ord('C')+i);

if GetDriveType(Disk+':\') in [2,3,4] then begin

DeleteFile(Disk+':\md.exe');

DeleteFile(Disk+':\autorun.inf');

end;

end;

BC_ImportDeletedList;

ExecuteSysClean;

BC_Activate;

ExecuteRepair(8);

ExecuteRepair(11);

ExecuteRepair(16);

ExecuteRepair(17);

ExecuteRepair(19);

ExecuteWizard('TSW', 2, 2, true);

RebootWindows(true);

end.

(Как выполнить скрипт в AVZ?)

VirusInfo напоминает участникам и гостям проекта, что при заражении компьютера троянскими вымогателями настоятельно не рекомендуется выполнять требования злоумышленников и выплачивать им какие-либо суммы - это поощряет киберпреступников создавать новые, более опасные образцы вредоносного программного обеспечения. Если ваш компьютер инфицирован Trojan-Ransom.Win32.SMSer, и представленные в настоящем пресс-релизе рекомендации не помогают устранить заражение, воспользуйтесь услугой лечения ПК от вирусов, предоставляемой Антивирусным порталом VirusInfo.

[I]Nick Golovko

NCFU lecturer, information security specialist[/I]

-

Будь в курсе!

Будь в курсе!

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

-

вирусы грузить сюда:

http://virusinfo.info/upload_virus.php?tid=50378

Из темы необходимо убрать.

Последний раз редактировалось Geser; 24.07.2009 в 23:36.

Павел

AVZ HijackThis помощь с 10-00 до 18-00МСК

Windows7, SEP(work)

WindowsXP KIS(home)

На up не реагирую

-

-

Junior Member

- Вес репутации

- 60

Спасибо! Всё заработало! Единственное: у меня "Windows+U" не сразу срабатывало. Требуется несколько нажатий и быстро нажимаем "запустиь". А в остальном все отлично.

-

IMHO, Windows+U - брешь в системе безопасности Windows, которая закрывается каким-то сервис паком. У меня Windows XP SP3 с установленными обновлениями, выпущенными после SP3. "Справка" и ссылка на сайт Microsoft в программе "Лупа" не работают. Так что способ не очень надёжный.

-

У меня SP3 + все обновы, все прекрасно работает.

-

-

Junior Member

- Вес репутации

- 60

Все выполнил как написано система работает,но при вызове диспетчера задач пишет следующее :

Диспетчер задач заблокирован администратором

подскажите как это поправить ,зарание благодарен.

-

Нужно выполнить скрипт из первого сообщения.

-

-

Junior Member

- Вес репутации

- 60

Здравствуйте!

Вирус удалил, вроде все починил, остался один косяк(((

При двойном клике на жесткий диск открывается поиск, если кликнуть правой клавишей мыши на жесткий диск то поумолчанию установленно НАЙТИ((( Подскажите как поправить руками, не запуская скрипта? Комп не личный, а рабочий и возможности запустить скрипт нет.

Зарание СПАСИБО!

-

Попробовать удалить autorun.inf с корня, но желательно все же выполнить скрипт.

-

-

Из трех доступных для экспериментов систем(Win XP), две запускают экранную лупу без пояснительного окошка. Закономерности никакой нет - две системы на виртуалке, одна позволяет открыть "Веб-узел Майкрософт", другая нет. Хостовая машина тоже нет. Где-то это регламентируется. В реестре? Где именно?

Может быть статистика далека от жизненной.

-

Junior Member

- Вес репутации

- 60

Сообщение от

Alex_Goodwin

Попробовать удалить autorun.inf с корня, но желательно все же выполнить скрипт.

Авторан уже удалил единственное что изменилось это диски стали определяться как локальные, раньше определялись как съемные диски. Понятно что лучше скрипт запустить, но нильзя(((

З.Ы. Система ХР SP2

-

Попробуйте удалить содержимое ключа реестра

Код:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2

[I]Nick Golovko

NCFU lecturer, information security specialist[/I]

-

Junior Member

- Вес репутации

- 61

Данный вариант не проходит при наличии всех критических обновлений.

Поэкспериментировал, вывод такой, экранная лупа запускается, справка остаётся не активной.

При запуске экранного диктора или лупы можно только посмотреть сведения о программе и ссылка на веб узел Microsoft не активна.

Имя ОС Microsoft Windows XP Professional

Версия 5.1.2600 Service Pack 3 Сборка 2600

-

Junior Member

- Вес репутации

- 60

Сообщение от

NickGolovko

Попробуйте удалить содержимое ключа реестра

Код:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2

Попробывал, не помогло.

-

Вероятно, вам не хватает прав для удаления.

[I]Nick Golovko

NCFU lecturer, information security specialist[/I]

-

Junior Member

- Вес репутации

- 60

Сообщение от

NickGolovko

Вероятно, вам не хватает прав для удаления.

До реестра доступ доступ есть. Могу удалять, переименовывать и т.д. Пробывал удалять содержимое MountPoints2, удалял саму MountPoints2, пробывал переименовывать, перезагружался. Увы не помогло(((

-

Попробуйте отрегулировать действия с помощью вкладки Типы файлов в окне Проводника Сервис - Свойства папки. В списке найдите тип "Устройство" и нажмите кнопку Дополнительно. В открывшемся окне должно быть доступно управление выполняемыми действиями.

[I]Nick Golovko

NCFU lecturer, information security specialist[/I]

-

Junior Member

- Вес репутации

- 60

Сообщение от

Saintll

Комп не личный, а рабочий и возможности запустить скрипт нет.

Вам поможет отдел Helpdesk. Обратитесь к ним  .

.

-

Junior Member

- Вес репутации

- 60

Сообщение от

NickGolovko

Попробуйте отрегулировать действия с помощью вкладки Типы файлов в окне Проводника Сервис - Свойства папки. В списке найдите тип "Устройство" и нажмите кнопку Дополнительно. В открывшемся окне должно быть доступно управление выполняемыми действиями.

Действие там одно "find", догадываюсь что нужно создать еще "open", соответственно в поле действие прописываю "open", но никак не догадаюсь что прописать в поле "приложение, исполняющее действие"

-

Junior Member

- Вес репутации

- 64

По-моему, строчка в скрипте

Код:

for i := 0 to 25 do begin

должна выглядеть как

Код:

for i := 0 to 23 do begin

.

.