-

Сообщение от

Зайцев Олег

3. Нужна командная строка запуска, посмотрю

Код:

RunProgram="\"%%S\\TestAVZ\\avz.exe\" Script=test.txt HiddenMode=0"

При запуске батником ситуацию воспроизвести мне не удалось, поэтому прикрепил само-распаковывающий архив.

При запуске батника на 7 х64 следующего содержания

Код:

avz.exe HiddenMode=0 Script=test.txt

Просто двойным кликом AVZ запускается и работает нормально, при запуске ПКМ от имени админа, не видно чтобы AVZ вообще запустился  .

.

Разумеется все файлы лежат рядом с AVZ.

Последний раз редактировалось regist; 06.02.2014 в 12:46.

-

-

Будь в курсе!

Будь в курсе!

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

-

Сообщение от

Зайцев Олег

2. Глюк парсера (там лишний проход был). Поправил, сейчас должно работать нормально

Угу, подтверждаю.

-

-

http://z-oleg.com/secur/avz_doc/inde...pt_sleepms.htm

Опечатка и в онлайн версии и в CHM файле

procedure SleepMS(AInterval : integer);

Пример:

Код:

begin

AddToLog('Выполняем задержку на 300 миллисекунд');

SleepMD(300);

AddToLog('300 секунд прошли, продолжаем работу');

end.

- - - Добавлено - - -

Сообщение от

Зайцев Олег

1. разрывать не должен. Там и защита от разрыва стандартных путей есть, и корректно оформленный путь (кавычки и т.п.) должен распознаваться как надо. А вот если папки нет на диске, то разрыв может быть (парсер то не понимает, что этого каталога просто нет)

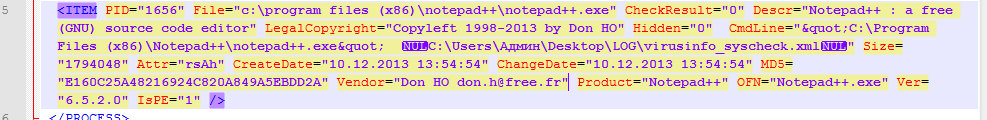

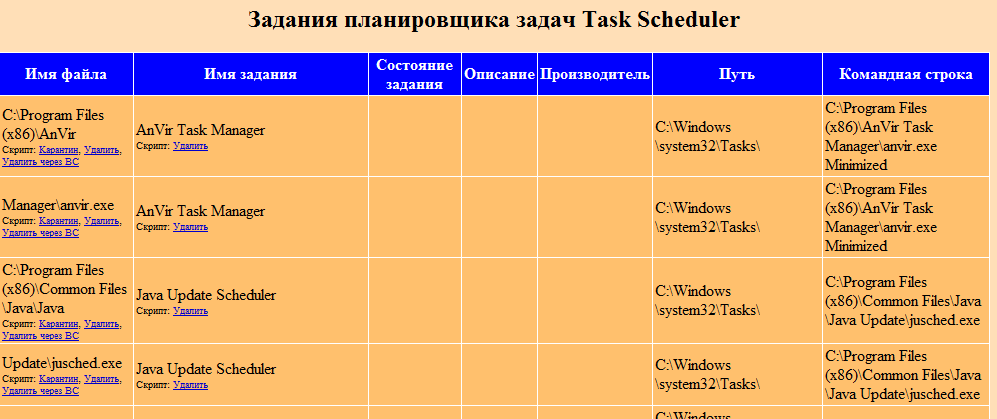

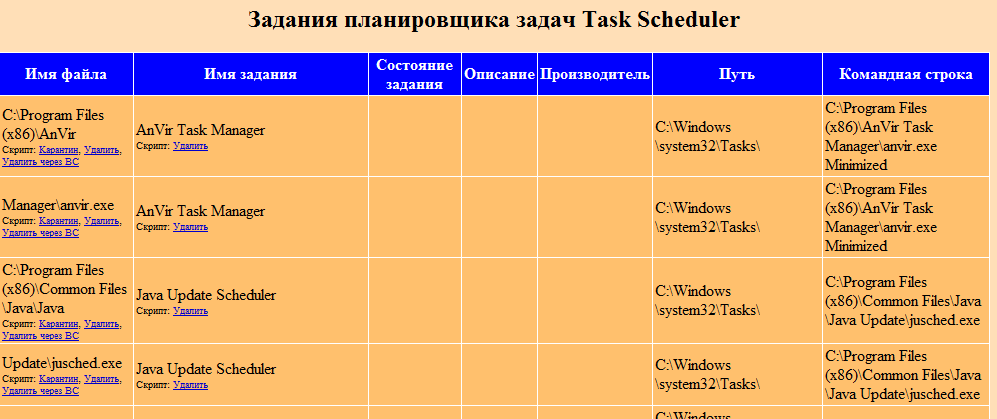

Вот лог сделанный версией утилиты AVZ версии 4.42.144 private build

Видно, что пути разорваны

Скрытый текст

Скрыть

При этом папка и файл

Код:

C:\Program Files (x86)\AnVir Task Manager\anvir.exe

в системе присутствует.

А путь к

Код:

C:\Program Files (x86)\Common Files\Java\Java Update\jusched.exe

как я понимаю по XML логу оформлен в кавычки, по крайней мере в XML логе они дважды (кстати это нормально, что они дважды?)

Код HTML:

<ITEM File="C:\Program Files (x86)\Common Files\Java\Java Update\jusched.exe" CheckResult="-1" Enabled="0" Type="REG" X1="HKEY_LOCAL_MACHINE" X2="Software\Microsoft\Windows\CurrentVersion\Run-" X3="SunJavaUpdateSched" X4=""C:\Program Files (x86)\Common Files\Java\Java Update\jusched.exe"" Is64="0"/>

Код:

X4=""C:\Program Files (x86)\Common Files\Java\Java Update\jusched.exe""

Также эта версия разбила строку в секции автозапуска

Код:

C:\Program Files (x86)\TuneUp Utilities 2012\TuneUpUtilitiesService64.exe

Хотя обычная версия (не полиморфная) вывела её нормально.

UPD/ из логов этой темы.

Последний раз редактировалось regist; 06.02.2014 в 22:12.

-

-

Сообщение от

regist

Опечатка и в онлайн версии и в CHM файле

Исправил, при очередном апдейте обнвится

Сообщение от

regist

X4=""C:\Program Files (x86)\Common Files\Java\Java Update\jusched.exe""

Если это обычная кавычка - то она конечно должна быть заменена по правилам XML. Можно экспортнуть этот ключ, хочу посмотреть, в чем там дело

-

-

Извиняюсь, забыл вставить ссылку на тему откуда логи.

Сообщение от

Зайцев Олег

Если это обычная кавычка - то она конечно должна быть заменена по правилам XML. Можно экспортнуть этот ключ, хочу посмотреть, в чем там дело

Это из секции планировщика задач, можно попросить чтобы юзер прикрепил задание.

-

-

Сообщение от

regist

Извиняюсь, забыл вставить

ссылку на тему откуда логи.

Это из секции планировщика задач, можно попросить чтобы юзер прикрепил задание.

Если не трудно ... дело в том, что в коде AVZ значения параметров X1-X4 влоб кодируется перед помещением в XML лог (т.е. " должна превратиться в " без вариантов)

-

-

Олег, а "Adware/Toolbar/Browser hijacker Remowal" в "Мастере поиска и устранения проблем" полиморфа - это пока только stub?

-

-

Сообщение от

Vvvyg

Олег, а "Adware/Toolbar/Browser hijacker Remowal" в "Мастере поиска и устранения проблем" полиморфа - это пока только stub?

Это заготовка. Суть этого визарда - оказание помощи в удалении всяких немалварных приблуд, типа тулбаров, разных редиреторов и т.п. (а для лога такой визард может делать акцент, что у юзера установлены какие-то характерные Adware или дополнения). Если есть мысли, какие подобные компоненты включить в этот визард - включу приоритетно. Более того, есть мысль в AVZ сделать вывод всех аддонов для популярных браузеров в лог - для решения сложно детектируемых проблем, когда скажем ничего злобного вроде нет, а глюки - есть.

-

-

Сообщение от

Зайцев Олег

Если есть мысли, какие подобные компоненты включить в этот визард - включу приоритетно.

Мыслей много, надо упорядочить...

Сообщение от

Зайцев Олег

Более того, есть мысль в AVZ сделать вывод всех аддонов для популярных браузеров в лог - для решения сложно детектируемых проблем, когда скажем ничего злобного вроде нет, а глюки - есть.

Давно пора, а то IE давно уже мало кто использует, по крайней мере, среди клиентов "Помогите"

Давно пора, а то IE давно уже мало кто использует, по крайней мере, среди клиентов "Помогите"  Приходится то, что не нашёл MBAM и AdwCleaner, подчищать, например, OTL. Кстати, Opera относится к "популярным браузерам"? По ней совсем плохо, практически нет утилит, чтобы увидеть её расширения и стартовые страницы...

Приходится то, что не нашёл MBAM и AdwCleaner, подчищать, например, OTL. Кстати, Opera относится к "популярным браузерам"? По ней совсем плохо, практически нет утилит, чтобы увидеть её расширения и стартовые страницы...

-

-

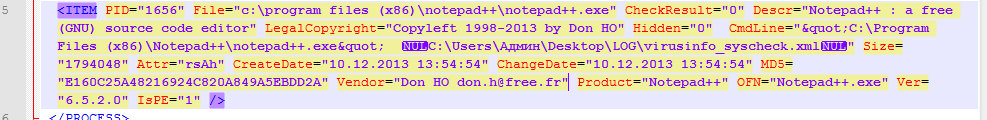

1) По поводу двойных (не экранированных) кавычек вот ещё один лог взят отсюда. Смотрим на CmdLine у AVZ

Код HTML:

<ITEM PID="424" File="c:\avz.exe" CheckResult="-1" Descr="" LegalCopyright="" Hidden="0" CmdLine=""C:\avz.exe" " Size="9290240" Attr="rsAh" CreateDate="07.02.2014 14:46:58" ChangeDate="07.02.2014 14:48:58" MD5="90030F6396891FE65737B4697D92FD25" IsPE="1"

2) Протестировал у себя, у меня нормально экранируется , но заметил другую вещь ("NUL" символ) из-за этого также происходит ошибка парсинга XML лога.

мой лог тут.

3) DeleteFileMask

Выполняет поиск и удаление файлов в папке ADir, имена которых соответствуют маске AMask. Параметр ARecurse управляет отработкой вложенных каталогов - если ARecurse = true, то будет выполнен рекурсивный обход папок начиная от заданной и в каждой из папок будет выполнен поиск и удаление файлов по маске AMask.

После завершения обработки папки в данном случае производится проверка, остались ли в ней файлы - если файлов не осталось, то папка автоматически удаляется.

Уже давно папка не удаляется, даже если папка изначально была пустой и приходится дополнять командой DeleteDirectory.

Думаю стоит либо внести поправку в справку, либо лучше будет если AVZ будет удалять эту папку если она пустая.

4) http://z-oleg.com/secur/avz_doc/inde...grootnames.htm

В именовании разделов допустимы следующие строки:

'HKEY_LOCAL_MACHINE', 'HKLM' для HKEY_LOCAL_MACHINE

'HKEY_CLASSES_ROOT', 'HKCR' для HKEY_CLASSES_ROOT

'HKEY_CURRENT_USER', 'HKCU' для HKEY_CURRENT_USER

'HKEY_CURRENT_CONFIG', 'HKCC' для HKEY_CURRENT_CONFIG

'HKEY_USERS' для HKEY_USERS

'HKEY_PERFORMANCE_DATA' для HKEY_PERFORMANCE_DATA

'HKEY_DYN_DATA' - для HKEY_DYN_DATA

можно узнать в чём провинился HKEY_USERS и почему его нельзя сокращённо указывать?

-

-

5) В секции <IE_Setup> похоже также не экранируется, сам лог тут.

Код HTML:

<IE_Setup>

<Key RegKey="HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings" Name="AutoConfigURL" VAL="" />

<Key RegKey="HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings" Name="AutoConfigProxy" VAL="wininet.dll" />

<Key RegKey="HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings" Name="ProxyOverride" VAL="<local>;*.local" />

<Key RegKey="HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings" Name="ProxyServer" VAL="" />

</IE_Setup>

VAL="<local>;*.local"

6) Как будет происходить чистка в визарде для удаления адвари? Там будет заранее составленный список файлов и ключей реестра, которые надо удалить или будет какая-то эвристика? Насколько тщательно будут вычищаться хвосты адвари? Например после удаления webalta при поиске в реестре

Чтобы полностью удалить webalta, запустите AVZ - сервис - Поиск данных в реестре. В строку "образец" впишите

webalta, нажмите "начать поиск", сохраните протокол и выложите в ответ.

обычно находится пара тысяч ключей созданных ей.

Насколько понимаю там также будет разный уровень "адварности" для удаления? Например вы писали, что Mail.ru также попадёт в список этого визарда, а некоторые им пользуются.

7) Можно добавить в AVZ новую команду (или может такая уже есть?) для дебага ? То есть чтобы если активировали этот режим, то AVZ сразу записывало в текстовый файл, всё что выводится в протокол (нижнюю часть главного окна AVZ). Если во время выполнения скрипта или ещё чего-то AVZ вылетит с ошибкой, то можно будет понять на каком именно месте оно вылетает с ошибкой.

-

-

Сообщение от

regist

57) Можно добавить в AVZ новую команду (или может такая уже есть?) для дебага ? То есть чтобы если активировали этот режим, то AVZ сразу записывало в текстовый файл, всё что выводится в протокол (нижнюю часть главного окна AVZ). Если во время выполнения скрипта или ещё чего-то AVZ вылетит с ошибкой, то можно будет понять на каком именно месте оно вылетает с ошибкой.

Параметр командной строки SpoolLog=log.txt задает дублирование лога в файл с заданным именем

Добавлено через 2 минуты

Сообщение от

regist

6) Как будет происходить чистка в визарде для удаления адвари? Там будет заранее составленный список файлов и ключей реестра, которые надо удалить или будет какая-то эвристика? Насколько тщательно будут вычищаться хвосты адвари? Например после удаления webalta при поиске в реестре

обычно находится пара тысяч ключей созданных ей.

Насколько понимаю там также будет разный уровень "адварности" для удаления? Например вы писали, что Mail.ru также попадёт в список этого визарда, а некоторые им пользуются.

Логика чистки может быть любой, сколь угодно сложной (технически это скрипт AVZ, так что все реализуемое ксриптом доступно). Запуск и удаление - только вручную, по желанию пользователя. Предположительно стоит делать такую фичу для компонент, которые ставятся скрытно с каким-либо ПО и пользователь потом с удивлением обнаруживает это, не зная, откуда оно и с чем поставилось

Добавлено через 2 минуты

Сообщение от

regist

5) В секции <IE_Setup> похоже также не экранируется, сам

лог тут.

Проверил, это новый функционал, там экранирования не было, что является багой ... пофиксил

Добавлено через 5 минут

Сообщение от

regist

Редко употребляемый в скриптах ключ, с коротким именем. Добавил возможность использования сокращенного наименования HKUS)

Добавлено через 2 минуты

Сообщение от

regist

3. Думаю стоит либо внести поправку в справку, либо лучше будет если AVZ будет удалять эту папку если она пустая.

Поправлю инструкцию. Удаление папки плохо тем, что на ней могут стоять какие-то специфические привилегии. Убем папку - потеряем привилегии, а это не всегда хорошо. Второй момент - далек не всегда правильно удалять пустую папку, например TEMP чистить нужно, а удалять - не очень правильно

Добавлено через 3 минуты

Сообщение от

regist

2) Протестировал у себя, у меня нормально экранируется , но заметил другую вещь ("NUL" символ) из-за этого также происходит ошибка парсинга XML лога.

мой лог

тут.

Пофиксил. Символ с кодом 0x00 будет заменяться при помещении в XML на пробел

Добавлено через 1 минуту

Сообщение от

regist

1) По поводу двойных (не экранированных) кавычек вот ещё

один лог взят

отсюда. Смотрим на CmdLine у AVZ

Код HTML:

<ITEM PID="424" File="c:\avz.exe" CheckResult="-1" Descr="" LegalCopyright="" Hidden="0" CmdLine=""C:\avz.exe" " Size="9290240" Attr="rsAh" CreateDate="07.02.2014 14:46:58" ChangeDate="07.02.2014 14:48:58" MD5="90030F6396891FE65737B4697D92FD25" IsPE="1"

Скорее всего это уже пофикшенная - в коде AVZ маскирование этого параметра есть, у меня на тесте тоже не воспроизвелось

Последний раз редактировалось Зайцев Олег; 08.02.2014 в 19:44.

Причина: Добавлено

-

-

1)

Сообщение от

Зайцев Олег

Параметр командной строки SpoolLog=log.txt задает дублирование лога в файл с заданным именем

Оказывается этот параметр, а также протестировал QuarantineBaseFolder (возможно и остальные ключи запуска) не работают в последнем полиморфе. Это баг или фича?

2)

Сообщение от

Зайцев Олег

Запуск и удаление - только вручную, по желанию пользователя.

А скриптом это нельзя будет удалить?

По поводу webalta вот частный случай экспорта ключей реестра от неё, хотелось бы чтобы все они вычищались. А также может стоит дополнить чистку командой ExecuteRepair(4); ?

3)

Сообщение от

Зайцев Олег

Поправлю инструкцию.

заодно тогда напомню про

Сообщение от

regist

Кстати ссылка имеет адрес

Код:

http://z-oleg.com/secur/avz_doc/index.html?script_syscleancleanfileslist.htm

а команда SysCleanDelFilesList - это специально из-за того, что слишком длинный адрес получается или опечатка?

4) Ещё хотелось бы напомнить

Сообщение от

regist

5) Ещё AVZ не всегда хватает прав для удаления прав ветки реестра, вот вот один из примеров. Может правда в данном случае причина, в том что использовалось RegKeyParamDel ?

функции

RegKeyDel и DeleteService автоматически

вызывают RegKeyResetSecurity в случае необходимости.

6)

Сообщение от

Зайцев Олег

Скорее всего это уже пофикшенная - в коде AVZ маскирование этого параметра есть, у меня на тесте тоже не воспроизвелось

Да вроде номер билда у меня тот же 4.42.144 private build, что и в логе из той темы. Может тогда ещё раз обновите полиморф, чтобы тестировать со всеми последними исправлениями?

-

-

7) Открываем -Сервис -> Менеджер авто-запуска - переходим к какому-то ключу реестра -> ПКМ открыть в regedit - открывается просто regedit, а как понимаю дерево должно быть развёрнуто на том ключе на котором мы нажали.

Потом опять в менеджере автозапуска щёлкаем ПКМ на ключе - поиск в Rambler - в строку поиска в конце параметра дописывается &where=1 например

Код:

C:\WINDOWS\System32\cscui.dll&where=1

+ Там в столбике параметров отображается только запускаемы файл без дополнительных параметров, к примеру

Код:

"C:\Program Files\VMware\VMware Tools\vmtoolsd.exe" -n vmusr

В AVZ отображается только

Код:

C:\Program Files\VMware\VMware Tools\vmtoolsd.exe

+ пожелание если можно добавить автоматическое расширение ширина столбца на длину самого длинной строки при двойном клике на границы столбиков.

тестировал на XP

Последний раз редактировалось regist; 10.02.2014 в 22:40.

-

-

Заметил синтаксическую ошибку в справке (и в локальной и в он-лайн версиях). Раздел Подсистема AVZPM - О технологии:

собранные драйвером данные применя

ется для поиска маскирующихся процессов и драйверов

Должно быть:

собранные драйвером данные применя

ются для поиска маскирующихся процессов и драйверов

-

-

Сообщение от

regist

При запуске батника на 7 х64 следующего содержания

Код:

avz.exe HiddenMode=0 Script=test.txt

Просто двойным кликом AVZ запускается и работает нормально, при запуске ПКМ от имени админа, не видно чтобы AVZ вообще запустился

.

Разумеется все файлы лежат рядом с AVZ.

Баг подтверждаю.

-

-

1) При попытке прочитать с какими параметрами был запущен AVZ он не возвращает параметр NewDsk. Можно проверить запустив AVZ с параметром командной строки NewDsk=Y и выполнив скрипт

Код:

begin

AddToLog(GetParamByName('NewDsk'));

end.

в лог добавляется пустая строка.

2) Импортируем в реестр такой ключ

Код:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"AVZ"="\"C:\\Test\\AVZ\\avz.exe\" Script=\"C:\\Test\\AVZ\\Script2.txt\" HiddenMode=0 spoollog=test-log.txt"

После запуска AVZ отчёт test-log.txt создаётся в %USERPROFILE% - тестировал на XP.

3) Просьба добавить поддержку комбинации горячих клавиш Ctrl + A в окне выполнения скрипта AVZ.

-

-

Сообщение от

regist

1) При попытке прочитать с какими параметрами был запущен AVZ он не возвращает параметр NewDsk. Можно проверить запустив AVZ с параметром командной строки NewDsk=Y и выполнив скрипт

3) Просьба добавить поддержку комбинации горячих клавиш Ctrl + A в окне выполнения скрипта AVZ.

1. Так и было задумано. Указание этого ключа приводит к тому, что создается новый десктоп, на нем - AVZ без параметра NewDsk

3. Изменил, добавил попутно редактор с подсветкой синтаксиса

Полиморф обновлен, можно пробовать.

Добавлено через 14 минут

Сообщение от

Sandor

Заметил синтаксическую ошибку в справке (и в локальной и в он-лайн версиях). Раздел Подсистема AVZPM - О технологии:

Должно быть:

Пофиксил

Добавлено через 5 минут

Сообщение от

regist

2) Импортируем в реестр такой ключ

Код:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"AVZ"="\"C:\\Test\\AVZ\\avz.exe\" Script=\"C:\\Test\\AVZ\\Script2.txt\" HiddenMode=0 spoollog=test-log.txt"

После запуска AVZ отчёт

test-log.txt создаётся в

%USERPROFILE% - тестировал на XP.

Создает в текущем каталоге процесса ... для однозначности сделал так - в параметре если не указан полный путь начиная от диска, то к нему приписывается путь к каталогу AVZ. Т.е.:

spoollog=test-log.txt будет трактоваться как "создать test-log.txt в каталоге AVZ"

spoollog=..\test-log.txt будет трактоваться как "создать test-log.txt на уровень выше каталога AVZ"

spoollog=c:\logs\test-log.txt будет трактоваться как "создать test-log.txt по указанному полному пути"

Добавлено через 4 минуты

Сообщение от

Vvvyg

Баг подтверждаю.

AVZ в таком случае вообще не запускается ... это особенность системы, а не AVZ.

Добавлено через 17 минут

Сообщение от

regist

7) Открываем -Сервис -> Менеджер авто-запуска - переходим к какому-то ключу реестра -> ПКМ открыть в regedit - открывается просто regedit, а как понимаю дерево должно быть развёрнуто на том ключе на котором мы нажали.

Потом опять в менеджере автозапуска щёлкаем ПКМ на ключе - поиск в Rambler - в строку поиска в конце параметра дописывается

&where=1 например

Код:

C:\WINDOWS\System32\cscui.dll&where=1

Пофиксил (раньше такой параметр зачем-то присутствовал при поиске в Rambler через его форму поиска)

Добавлено через 3 минуты

Сообщение от

regist

1)

Оказывается этот параметр, а также протестировал QuarantineBaseFolder (возможно и остальные ключи запуска) не работают в последнем полиморфе. Это баг или фича?

2)

А скриптом это нельзя будет удалить?

По поводу webalta вот частный случай

экспорта ключей реестра от неё, хотелось бы чтобы все они вычищались. А также может стоит дополнить чистку командой ExecuteRepair(4); ?

3)

заодно тогда напомню про

Кстати ссылка имеет адрес

Код:

http://z-oleg.com/secur/avz_doc/index.html?script_syscleancleanfileslist.htm

а команда SysClean

DelFilesList - это специально из-за того, что слишком длинный адрес получается или опечатка?

4) Ещё хотелось бы напомнить

5) Ещё AVZ не всегда хватает прав для удаления прав ветки реестра, вот

вот один из примеров. Может правда в данном случае причина, в том что использовалось RegKey

ParamDel ?

6)

Да вроде номер билда у меня тот же 4.42.144 private build, что и в логе из той темы. Может тогда ещё раз обновите полиморф, чтобы тестировать со всеми последними исправлениями?

1. Глюк полиморфа, исправлю

2. Визард еще и ищет проблемы, а многие пользователи и е знают, что у них засело ... Визард можно вызывать из скрипта, причем операции визарда не меняют порядковых номеров - можно вызвать определенные операции, и дочистить если надо скриптом

3. поправлю

4. частотакое требуется ? Больше вроде нет похожих жалоб

5. При удалении ключа с него сбиваются права (удаленному ключу это не повредит). При операциях с параметром права не трогаются, нужно сбивать их в явном виде

6. обновил

Последний раз редактировалось Зайцев Олег; 17.02.2014 в 23:03.

Причина: Добавлено

-

-

1)

Сообщение от

Зайцев Олег

Проверил, это новый функционал, там экранирования не было, что является багой ... пофиксил

Баг по прежнему актуален. Вот лог версией AVZ версии 4.42.152 private build.

2)

Сообщение от

Зайцев Олег

Создает в текущем каталоге процесса ... для однозначности сделал так - в параметре если не указан полный путь начиная от диска, то к нему приписывается путь к каталогу AVZ. Т.е.:

spoollog=test-log.txt будет трактоваться как "создать test-log.txt в каталоге AVZ"

spoollog=..\test-log.txt будет трактоваться как "создать test-log.txt на уровень выше каталога AVZ"

spoollog=c:\logs\test-log.txt будет трактоваться как "создать test-log.txt по указанному полному пути"

Это будет исправлено в следующей версией? Потому, что в текущей версии полиморфа при автостарте из ключа реестра у меня всё осталось по старому.

3) Этот баг также всё ещё актуален, воспроизвёлся на windows 7 x64 и 8.1 х64.

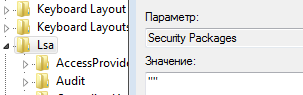

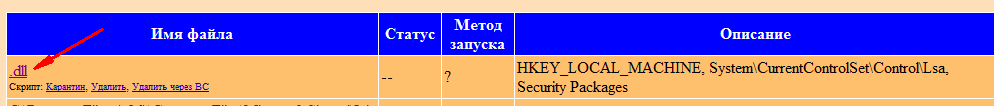

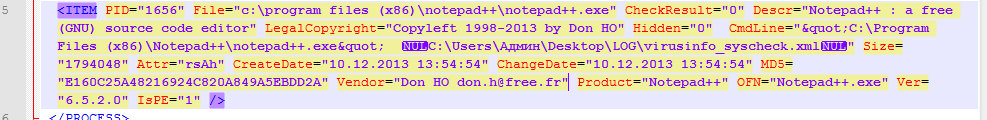

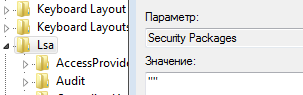

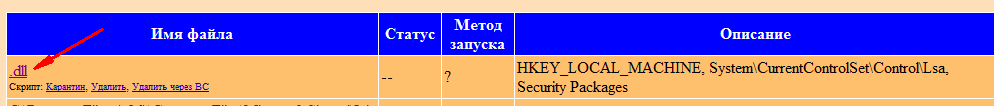

Кстати какая разница между командами KillProcess и TerminateProcess ? Команда KillProcess при выполнение данного скрипта возвращает ошибку 4) Насчёт не экранированных кавычек

Код:

<ITEM File=".dll" CheckResult="-1" Enabled="-1" Type="?" X1="HKEY_LOCAL_MACHINE" X2="System\CurrentControlSet\Control\Lsa" X3="Security Packages" X4="""" Is64="0"

В архиве экспорт ключа.

По этому же ключу второй вопрос, откуда в логе взялось .dll

5) windows 7 x64 AVZ не видит в реестре следующего ключа автозапуска

Код:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"Babakan"="cmd.exe /k if %date:~6,4%%date:~3,2%%date:~0,2% LEQ 20131017 (exit) else (start http://virusinfo.info && exit)"

Баг похоже воспроизводится не у всех, поэтому скрин прилагаю

Браузер успешно автозапускается, а ключа не видно ни в менеджере автозапуска ни в логе даже в текстовой части. Кстати просьба включить (перенести) подобные ключи с запуском командной строки из текстовой части лога в таблицу.

6)

Сообщение от

Зайцев Олег

Заметил синтаксическую ошибку в справке (и в локальной и в он-лайн версиях). Раздел Подсистема AVZPM - О технологии:

Это тоже пока актуально.

7)

Сообщение от

Зайцев Олег

частотакое требуется ? Больше вроде нет похожих жалоб

Насчёт hosts.ics да вроде пока больше таких случаев не было, но учитывая, что вы

Сообщение от

Зайцев Олег

не люблю часто обновлять AVZ

то хочется чтобы AVZ это видел уже сейчас, а не ждать пока это станет массово популярным. То что вирусописатели это могут использовать уже доказано, при этом это остаётся абсолютно не видимым в логе (и если бы пользователь не прислал дроппер виря, то неизвестно ещё сколько бы времени искали в чём там проблема).

Последний раз редактировалось regist; 20.02.2014 в 10:27.

Причина: исправил тег

-

-

По hosts.ics - надо, сталкивался с использованием его для перенаправления.

-

.

Давно пора, а то IE давно уже мало кто использует, по крайней мере, среди клиентов "Помогите"

Давно пора, а то IE давно уже мало кто использует, по крайней мере, среди клиентов "Помогите"  Приходится то, что не нашёл MBAM и AdwCleaner, подчищать, например, OTL. Кстати, Opera относится к "популярным браузерам"? По ней совсем плохо, практически нет утилит, чтобы увидеть её расширения и стартовые страницы...

Приходится то, что не нашёл MBAM и AdwCleaner, подчищать, например, OTL. Кстати, Opera относится к "популярным браузерам"? По ней совсем плохо, практически нет утилит, чтобы увидеть её расширения и стартовые страницы...