-

Вышла новая версия антивирусной утилиты AVZ - 4.45

|

Вышла новая версия антивирусной утилиты AVZ - 4.45. Архив с утилитой содержит базы от 4.09.2015 - 297614 сигнатур, 2 нейропрофиля, 56 микропрограмм лечения, 394 микропрограммы эвристики, 9 микропрограмм ИПУ, 339 микропрограммы поиска и устранения проблем, 759074 подписей безопасных файлов.

Основные модификации:

[++] Расширена диагностика сети

[++] В HTML протоколе удалено форматирование имен файлов в виде ссылок, отображаемые ранее в всплывающем хинте сведения о файле статически помещены в отчете. Изменение сделано для всех визардов

[++] Модернизированы визарды чистки системы, поиска и устранения проблем (добавлены новые операции, устранен ряд ошибок)

[++] Скрипт-язык - поддержка работы с архивами из скриптов, функции ZIP_CreateArchive и ZIP_ExtractArchive

[++] Скрипт-язык - поддержка проверки прав пользователя, функции IsAdmin и IsElevated

[++] Скрипт-язык: финкция GetLastExitCode для определения кода возврата запущенного процесса

[++] Скрипт-язык: функция GetComputerDomain для определения домена ПК, GetHostByName и Ping для диагностики сети

[++] Скрипт-язык: процедуры AddQuarantineFilter и ClearQuarantineFilter для фильтрации помещаемых в карантин файлов

[++] Скрипт-язык: функция GetAVZDBDate для получения даты и времени сборки базы AVZ в целом, или ее отдельных компонент

[++] Доработан парсер имен файлов

[+] Добавлена процедура чистки 23 - удаление политик Google, создаваемых в реестре вредоносными программами

[+] Добавлены сведения по файлам в планировщике заданий

[+] Добавлен параметр QrPWD, позволяющий задать нестандартный пароль, используемый при архивации карантина

[+] При выявлении синтаксической ошибке в скрипте курсор перемещается на место ошибки

[--] Исправлена ошибка, приводящая в ряде случаев к неправильной работы переменной %allusersprofile% в скрипте

[--] Устранен сбой формирования протокола исследования системы при анализе файла с поврежденной структурой VersionInfo

[--] Исправлен ряд ошибок в работе визардов поиска и устранения проблем

[--] Исправлена ошибка работы функции удаления ключей реестра (не учитывалось состояния редиректора)

[--] Исправлена ошибка с обнаружением предположительно скрытых процессов на серверных и x64 системах

[--] Исправлена ошибка, приводящая к обнаружению предположительно скрытых процессов

[-] Исправлена ошибка с экранированием кавычек в XML логе (в некоторых случаях экранировались не все двойные кавычки)

[-] Исправлена ошибка в менеджере протоколов - не работал парсер имен файлов

Страница загрузки |

Последний раз редактировалось Зайцев Олег; 04.09.2015 в 14:15.

-

-

Будь в курсе!

Будь в курсе!

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

-

Junior Member

- Вес репутации

- 34

Ошибка с картридером исправлена, спасибо!

-

Student (P)

- Вес репутации

- 42

При выполнении 3го стандартного скрипта AVZ зависает с ошибкой.

Имя сбойного приложения: avz.exe, версия: 4.45.0.94, метка времени: 0x2a425e19

Имя сбойного модуля: unknown, версия: 0.0.0.0, метка времени: 0x00000000

Код исключения: 0x00000000

Смещение ошибки: 0x00000000

Идентификатор сбойного процесса: 0x24a8

Время запуска сбойного приложения: 0x01d0fcef10c0f945

Путь сбойного приложения: C:\Users\it-03\Desktop\От вирусов\avz4\avz4\avz.exe

Путь сбойного модуля: unknown

Идентификатор отчета: aba7fc6b-76e9-4de5-aab2-5153403a6962

Полное имя сбойного пакета:

Код приложения, связанного со сбойным пакетом:

Закрыть можно только через диспетчер.

Проблема с Windows 10 Pro. Установлен Eset Antivirus 8. Также установлена программа слежения за действиями пользователей Staffcop Enterprise.

Перед сканированием Nod и Staffcop предварительно были отключены.

При сборе логов 2м стандартным скриптом проблем нет.

Также зависает при работе антируткита. Если нужно, могу попробовать удалить staffcop и попробовать заново, в версии 4.44 при тех же условиях сканирование проходило успешно. Если нужны какие либо логи, либо доп. информация, готов предоставить.

-

http://rghost.ru/6wwL9fMbd

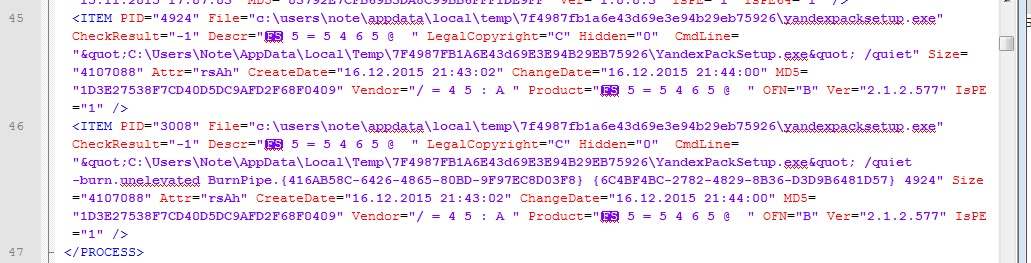

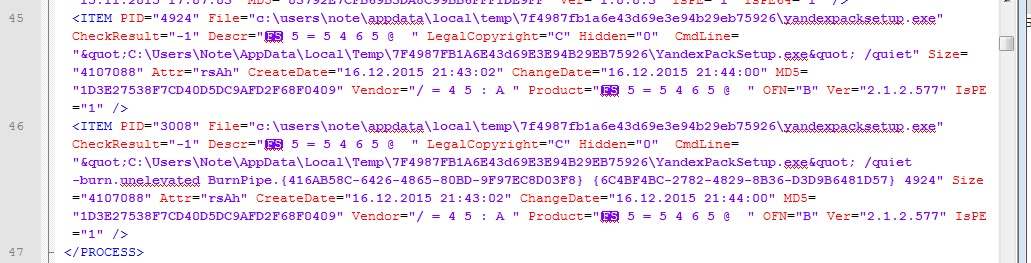

Запуск задания

Код:

cmd.exe /c @echo objShell.Run "cmd.exe /c (attrib -H -R -S %WinDir%\system32\GroupPolicy\Machine\Registry.pol)&(copy/b/y %WinDir%\system32\GroupPolicy\Machine\R %WinDir%\system32\GroupPolicy\Machine\Registry.pol > nul)&(gpupdate/force)&(attrib +R %WinDir%\system32\GroupPolicy\Machine\Registry.pol)", 0, True >> %TEMP%\R.vbs

Наверно стоит подобные задания CheckResult="3" помечать.

-

-

Чтобы другие не наступили на теже грабли с ошибками AVZ напишу сюда актуальные на данный момент баги AVZ. И некоторые пожелания, может хоть в следующей версии они будут реализованы.

1) Состояние восстановления системы по прежнему неправильно показывает на windows 7 и выше. На 10-ке восстановление системы отключено по умолчанию, а AVZ всегда в логах показывает, что оно включено. Как правильно проверять состояние восстановление системы на windows 7 написано в теме AVZ - 4.41.

2) Параметры в реестре из ветки

Код:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg

до сих пор не удаляются.

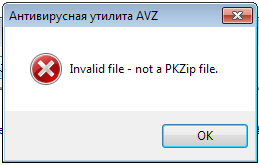

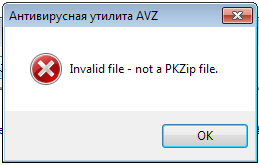

3) ZIP_ExtractArchive по справке должно вернуть

4 - архив не является ZIP архивом, или поврежден, или указан неверный пароль

в реальности выполнение скрипта прекращается и выходит ошибка AVZ

4) http://z-oleg.com/avz4.zip в архиве с AVZ лежит старая англ. справка от 2011 года, а как следствие в ней нет описания новых команд.

5) http://virusinfo.info/showthread.php...=1#post1264590

поправили в справке, но всё равно там перепутано.

function

CreateQurantineArchive(AFileName : string; AQrInfoFiles : string = '') : boolean;

Функция создает архив с файлами, помещенными сегодня в папку карантина (т.е. берутся все файлы из папки

Infected

Должно быть берутся все файлы из папки Quarantine

http://z-oleg.com/secur/avz_doc/inde...tedarchive.htm

6) В редакторе скриптов по открытие справки по команде regkeystrparamread открывается неправильная ссылка http://z-oleg.com/secur/avz_doc/inde...rparamread.htm

7) Вместо того чтобы просто открыть нужную ветку реестра, AVZ эмулирует нажатие клавиш. В итоге часто далеко не с первой попытки открывается нужная ветка реестра. А если в системе установлены программы типо пунто-свитчера, то может так и не открыться. Тут написано как сделать это нормально.

При копирование текста в AVZ или редактор скриптов на windows 7 вместо русского текста вставляются вопросы. Как это исправить написано здесь.

При копирование текста в AVZ или редактор скриптов на windows 7 вместо русского текста вставляются вопросы. Как это исправить написано здесь.

9) http://virusinfo.info/showthread.php...=1#post1095056

Сообщение от

Зайцев Олег

По ".dll" все просто - когда идет поиск файла, там задается ожидаемое расширение, которое используется в качестве дефолтного. При пустом пути они не должно применяться, проверю

Эта бага до сих пор актуальна, как минимум на windows 8.1.

10)

Сообщение от

Зайцев Олег

В принципе можно что-то смудрить ... при автоанализе это учитывается (там есть дата формирования лога по часам ПК и дата его получения, если первое на сутки больше второго, то значит часы ПК сбиты)

11)

Если в папке Qurantine есть папка например с названием Test, то вместо обещанного в документации карантина за сегодняшнее число упакованы будут файлы из этой тестовой папки.

12) При удаление заданий через AVZ в реестре информация о них не чистится (поэтому на данный момент лучше чистить другими утилитами, либо потом их удалять).

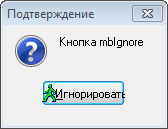

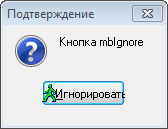

13) В MessageDLG название кнопки mbIgnore не помещается в русской локализации

-

-

http://forum.ru-board.com/topic.cgi?...0&start=1660#6

Базы AVZ не обновляются. Я перепроверил и архивом и через программу и с зеркал и с сайта z-oleg.com качаются базы с датой обновления от 06.11.2015 04:00.

-

-

Сегодня утром базы похоже наконец пересобрались, но в XML со списком обновлённых файлов (file.dta) мне кажется ошибка.

Сейчас там

Код HTML:

<AVZ CurVer="4.43" MinVer="4.41" BuildDate="06.07.2015 4:00:11">

То есть строка от XML для обновления баз предыдущей версии, CurVer - указан неправильно.

А для актуальной раньше была строка

Код HTML:

<AVZ CurVer="4.45" MinVer="4.45" BuildDate="06.11.2015 4:00:10">

-

-

http://virusinfo.info/attachment.php...2&d=1448178898 и на всякий случай перезалил его сюда.

В XML логе продублированы секци <NET_DIAG> и <WMI_INFO>

А также ещё просьба добавить в HTML лог разрядность системы (чтобы знать команды бутклинера и антируткит нужны или нет). Имхо это в HTML намного нужнее и чаще требуется , чем дата установки ОС, которая нужна только в отдельных случаях и для которой достачно было бы просто параметра в XML.

-

-

Можно ли добавить поддержку юникода в команды удаления/карантина?

Например, чтобы строка

Код:

DeleteFile('c:\temp\test' + #3333 + '.txt','');

передавалась по указателю к DeleteFileW.

В формате 8.3 не всегда удобно указывать. Имен может быть несколько, следовательно префикс ~1 или ~2... заранее неизвестен.

Или такой алиас может быть вообще отключен.

Если сделаете, то нужно добавить и отрицательные коды:

Код:

DeleteFile('c:\temp\test' + #-3333 + '.txt','');

Сейчас синтаксический анализатор выдает ошибку.

Также, хотелось бы чтобы карантин всех файлов в папке не пропускал файлы с именами, в которых есть символы за пределами ASCII.

Код:

begin

QuarantineFileF('c:\temp', '*', false, '', 0, 0);

CreateQurantineArchive(GetAVZDirectory+'quarantine.zip', '');

end.

Последний раз редактировалось Dragokas; 06.12.2015 в 23:55.

Причина: добавлено про #-

HiJackThis developer team, CMD/VBS expert

-

Или, к примеру, путь в 8.3. на системе с японской локалью система отдает в таком вот виде:

"C:\DOCUME~1\ADMINI~1\Desktop\セック~1.LNK"

И никакого ANSI.

2) Ошибка при получении списка дисков:

disk.jpg

Все бы ничего, но кнопку "Продолжить" приходится нажимать ровно 18 раз.

Система: XP SP3, VmWare. Диск - виртуальный, расшаренный на виртуалку из хоста (DT, без смонтированного образа).

HiJackThis developer team, CMD/VBS expert

-

Сообщение от

Dragokas

на системе с японской локалью

да, что там с японской, у AVZ глюки начинаются даже с украинской локалью  .

.

1) Ставим язык для программ не поддерживающих юникод Украинский. AVZ запускается с англ. локализацией.

Зайцев Олег, думаю стоит приравнять украинский к русскому и для него также запускать на русском.

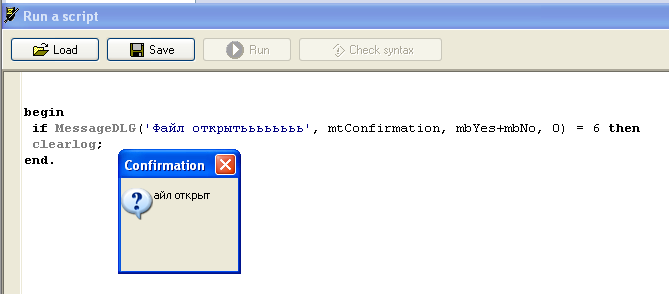

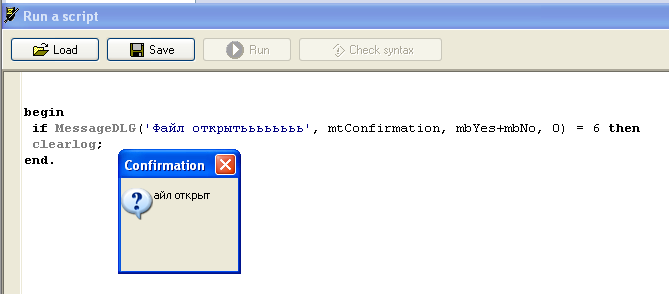

2) Выполняем для примера такой скрипт

Код:

begin

if MessageDLG('Файл открытьььььььь', mtConfirmation, mbYes+mbNo, 0) = 6 then

clearlog;

end.

И любуемся

Как видим AVZ проглотил часть букв и куда-то исчезли кнопки Yes и No. Закрыть окно можно только по крестику. Закрываем крестиком получаем опять окно без кнопки Ок.

3) В предыдущих версиях AVZ была бага, что вместо юникодных символов он в лог выводит какие-то служебные символы (из начала ANSI диапазона). В версии 4.45 в теории эта проблема была решена, тем что эти "юникодные символы" замещаются на пробелы. Но увы, проблема осталась. Пример лога.

4) Есть вирус, который прописывает в реестр такой ключ

Код:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\]

"C"="cmd /c (@attrib -H -R -S C:\\WINDOWS\\system32\\GroupPolicy\\Machine\\Registry.pol >nul)&(@copy/b/y C:\\WINDOWS\\system32\\GroupPolicy\\Machine\\R C:\\WINDOWS\\system32\\GroupPolicy\\Machine\\Registry.pol >nul)&(@attrib +R C:\\WINDOWS\\system32\\GroupPolicy\\Machine\\Registry.pol >nul)&(@start/b gpupdate.exe /Force >L)"

AVZ нормально парсит строку, но думаю ещё стоит подсвечивать эти файлы CheckResult="3", чтобы хелпер обратил на них внимание. Всё-таки там через cmd копируются и подменяются файлы.

5) В логе XML очень часто параметр SHPath="" пустой. А для JOB файлов он вообще всегда пустой. Хотелось бы чтобы это было исправлено, хотя бы в следующей полиморфной сборке AVZ.

- - - - -Добавлено - - - - -

Сообщение от

regist

В версии 4.45 в теории эта проблема была решена, тем что эти "юникодные символы" замещаются на пробелы.

кстати как следствие мы опять получим искаженное имя файла  .

.

-

-

Сообщение от

regist

AVZ нормально парсит строку, но думаю ещё стоит подсвечивать эти файлы CheckResult="3", чтобы хелпер обратил на них внимание. Всё-таки там через cmd копируются и подменяются файлы.

За копирование строчку подсвечивать может и не очень правильно, я подумаю и посмотрю статистику. А вот за манипуляции с групповыми политиками и вызовы gpupdate - очень даже, добавил такую эвристику в базы.

-

-

Сообщение от

Зайцев Олег

А вот за манипуляции с групповыми политиками и вызовы gpupdate - очень даже, добавил такую эвристику в базы.

Протестировал с сегодняшними базами и этим твиком. Ничего пока не подсвечивается

http://i75.fastpic.ru/big/2015/1212/...9fe3e43727.png

-

-

Зайцев Олег,

1)

Сообщение от

regist

вместо юникодных символов он в лог выводит какие-то служебные символы (из начала ANSI диапазона).

Вот ещё один лог со служебными символами.

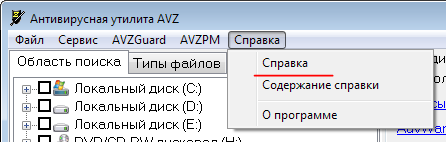

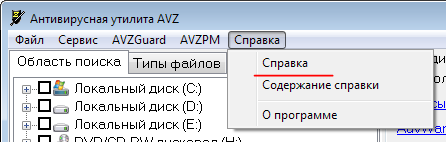

2) В меню лишняя кнопка (пункт) Справка, а как следствие пункт не рабочий (при нажатие ничего не происходит).

3) AVZ, кажись уже несколько лет не удаляет папки при применение команды DeleteFileMask даже если они пустые. И вы давно тут в какой-то теме по обсуждению предыдущей версии ответили, что это не баг, а сделано осознанно. А тем не менее в справке до сих пор находится неверная информация

function DeleteFileMask(ADir, AMask : string; ARecurse : boolean; ASDFormula : string := '') : boolean;

Выполняет поиск и удаление файлов в папке ADir, имена которых соответствуют маске AMask. Параметр ARecurse управляет отработкой вложенных каталогов - если ARecurse = true, то будет выполнен рекурсивный обход папок начиная от заданной и в каждой из папок будет выполнен поиск и удаление файлов по маске AMask. После завершения обработки папки в данном случае производится проверка, остались ли в ней файлы -

если файлов не осталось, то папка автоматически удаляется. Если ARecurse = false, то поиск и удаление файлов производится только в заданной папке.

В параметре AMask можно указать одну или несколько масок. В случае задания нескольких масок они разделяются пробелами, запятыми или точкой с запятой. Т.е. данный варианты задания маски являются эквивалентными:

А начинающие хелперы и студенты изучающие AVZ вводятся в заблуждение по поводу работы этой команды. И возможно не только начинающие, не считая вашего ответа затерянного тут в обсуждение (который наверняка большинство использующих AVZ не видело), нигде информации про это нет. Пока человек сам не наткнётся, что в справке написано неправильно (устаревшая информация) он будет думать, что если папка пуста команда её удалит.

-

-

Зайцев Олег

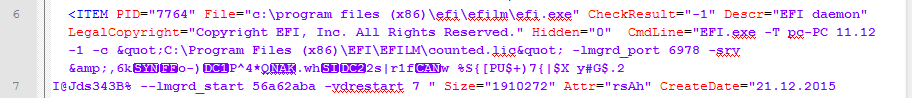

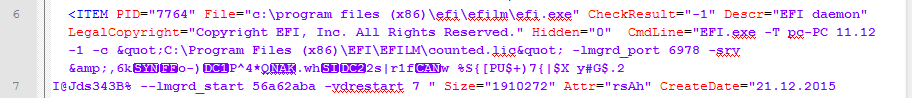

Реклама в браузерах, медленно работает интернет, всплывающие окна - интересное задание в логах FRST обнаружилось:

Код:

powershell.exe -windowstyle hidden -noninteractive -ExecutionPolicy bypass -EncodedCommand

и далее длинная команда в Base64 кодировке, явно нехорошая. В логе AVZ не было этого задания.

После декодирования видно, что загружается что-то с theget.biz.

-

-

1)

Сообщение от

Зайцев Олег

За копирование строчку подсвечивать может и не очень правильно, я подумаю и посмотрю статистику. А вот за манипуляции с групповыми политиками и вызовы gpupdate - очень даже, добавил такую эвристику в базы.

Сообщение от

regist

Протестировал с сегодняшними базами и этим твиком. Ничего пока не подсвечивается

Вот ещё один лог, отзеркалил.

В логе такое задание

Код:

cmd.exe /c @echo objShell.Run "cmd.exe /c (attrib -H -R -S %WinDir%\system32\GroupPolicy\Machine\Registry.pol)&(copy/b/y %WinDir%\system32\GroupPolicy\Machine\R %WinDir%\system32\GroupPolicy\Machine\Registry.pol > nul)&(gpupdate/force)&(attrib +R %WinDir%\system32\GroupPolicy\Machine\Registry.pol)", 0, True >> %TEMP%\R.vbs

и всё равно ничего не подсветило.

2) http://z-oleg.com/secur/avz_doc/inde...stexitcode.htm

Надо дописать в справку, что

- код возврата процесса, если процесс нормально завершился,

- $FFFFFFFF - если была ошибка запуска и процесс не запустился вообще (или не было вызовов ExecuteFile)

- $FFFFFFFE - если процесс запустился и был прибит по таймауту

-

-

Junior Member

- Вес репутации

- 34

Зайцев Олег, В разделе реестра HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\ Internet Explorer\SearchScopes, параметр DefaultScope по идее должен исправляться таблеткой №4. но по факту параметр остается в неизменном состоянии, не могли бы Вы исправить данную проблему?

-

Junior Member

- Вес репутации

- 48

Зайцев Олег, добрый день!

http://z-oleg.com/secur/avz_doc/inde...stexitcode.htm

Прошу задокументировать в справку AVZ коды ошибок, возникающие при запуске внешних программ

Пример: 7z ReturnCode 4294967295

Т.к. информации по ним нет ни где.

-

Зайцев Олег, можно узнать, что было исправлено в полиморфе от 29-го числа?

Бага с переводом русских букв осталась, остальное не проверял, только посмотрел что реестр по прежнему эмулирует нажатие клавиш вместо того чтобы сразу открыть нужную ветку. Напомню, что здесь есть решение как исправить проблему с вопросиками, а здесь с регедитом.

___________________

http://www40.zippyshare.com/v/GmGQKGl3/file.html опять битый лог

В HTML также искажено. Может пора со следующей версии переводить AVZ на юникод?

http://virusinfo.info/showthread.php?t=196640 AVZ не подсветил батники в ярлыках.

Карантин батников и ярлыков здесь http://virusinfo.info/virusdetector/...FF67C03902FF46

-

-

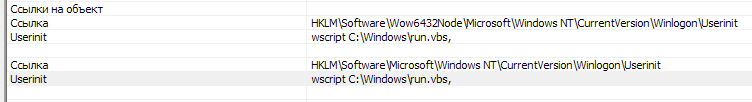

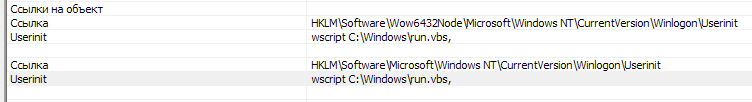

1) Прописываем в

Код:

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit

следующее значение

Код:

wscript C:\Windows\run.vbs,

AVZ не видит никакой анамалии в нестадартномном значение ключа и не выводит в лог.

Хорошо, что в uVS видно отклонение.

2) Последнее несколько месяцев попадаются логи с ложным подозрением

C:\Windows\system32\migwiz\migwiz.exe

Подозрение эвристического анализа ЭПС: подозрение на Trojan-Ransom.Win32.Scatter (высокая степень вероятности)

Как понимаю эвристика добавлена не кибером, а человеком, так что кибер её автоматом скорректировать не сможет.

Пример лога.

Навсякий случай отчёт и хеши по файлу https://www.virustotal.com/ru/file/b...27b4/analysis/

3) Присоединяюсь к этой просьбе http://forum.kaspersky.com/index.php...75&pid=2544119

- - - - -Добавлено - - - - -

Сообщение от

regist

AVZ не видит никакой анамалии в нестадартномном значение ключа и не выводит в лог.

Хорошо, что в uVS видно отклонение.

Добавлю, что не только не видит, но и не и исправляет. Применил восстановление системы №16 но не исправило  . Мастер поиска и устранения проблем также этого не видит.

. Мастер поиска и устранения проблем также этого не видит.

-

Ответить с цитированием

Ответить с цитированием

При копирование текста в AVZ или редактор скриптов на windows 7 вместо русского текста вставляются вопросы. Как это исправить написано

При копирование текста в AVZ или редактор скриптов на windows 7 вместо русского текста вставляются вопросы. Как это исправить написано

.

.

.

.