-

Сообщение от

regist

Непонятные символы в XML

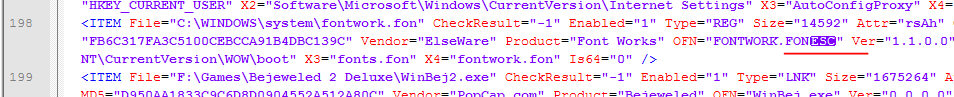

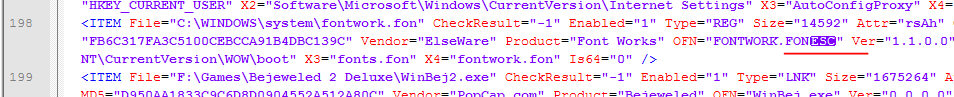

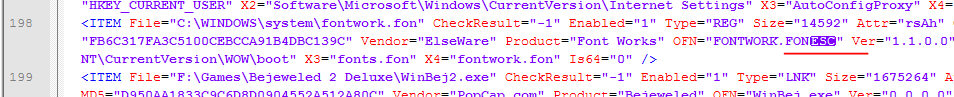

вот ещё свежий лог http://virusinfo.info/attachment.php...8&d=1413977442

-

-

Будь в курсе!

Будь в курсе!

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

-

Сообщение от

regist

Зайцев Олег,

1) AVZ проверяет настройки прокси и выводит в лог информацию об

Но AVZ не проверяет ключ

Код:

HKLM\System\CurrentControlSet\services\NlaSvc\Parameters\Internet\ManualProxies\

например не видит такое

Код:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\NlaSvc\Parameters\Internet\ManualProxies]

@="http=127.0.0.1:8080"

Добавил эвристику на данный ключ, теперь он выводится в лог и XML + дополнительное предупреждение в логе. Кроме того, добавлена операция восстановления системы №22 - она удаляет все Proxy, как из настроек IE, так и из HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\N laSvc\Parameters\Internet\ManualProxies

-

-

http://virusinfo.info/attachment.php...4&d=1414069276

опять Winlogon, Shell неправильно распарсило.

Код HTML:

<ITEM File="Settings\DEPO\cbzvl.exe" CheckResult="-1" Enabled="-1" Type="REG" X1="HKEY_CURRENT_USER" X2="Software\Microsoft\Windows NT\CurrentVersion\Winlogon" X3="Shell" X4="explorer.exe,C:\Documents and Settings\DEPO\cbzvl.exe" Is64="0"

-

-

Сообщение от

regist

http://virusinfo.info/attachment.php...4&d=1414069276

опять Winlogon, Shell неправильно распарсило.

Код HTML:

<ITEM File="Settings\DEPO\cbzvl.exe" CheckResult="-1" Enabled="-1" Type="REG" X1="HKEY_CURRENT_USER" X2="Software\Microsoft\Windows NT\CurrentVersion\Winlogon" X3="Shell" X4="explorer.exe,C:\Documents and Settings\DEPO\cbzvl.exe" Is64="0"

Пофиксил. Но без обновления самого AVZ не исправится - там логика парсера была построена исходя из предположения, что в параметре shell может быть одно значение. Я посмотрел, как реализован код в системе (на примере Win7), и оказалось, что там допускается указание нескольких исполняемых файлов, разделитель - запятая или пробел.

-

-

Сообщение от

Зайцев Олег

Добавил эвристику на данный ключ, теперь он выводится в лог и XML + дополнительное предупреждение в логе. Кроме того, добавлена операция восстановления системы №22 - она удаляет все Proxy, как из настроек IE, так и из HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\N laSvc\Parameters\Internet\ManualProxies

Зайцев Олег, похоже при этом что-то поломалось в диагностике сети. Подробней см. скрин. Оба лога сделаны на одной и той же системе. Один лог базы последний раз обновлялись до этой фичи, второй лог (где информации по ping нет) базы обновлены только что.

- - - - -Добавлено - - - - -

форум урезает картинку, так что http://i66.fastpic.ru/big/2014/1024/...17f2a94db7.png так смотреть удобней.

-

-

Сообщение от

regist

Зайцев Олег, похоже при этом что-то поломалось в диагностике сети.

В XML оно писалось как положено, но был отключен вывод данных в лог. Подправил, базы обновлены - теперь данные пишутся в лог как и ранее. Есть мысли, что еще и как следует проверять в разделе диагностики сети ?

-

-

Сообщение от

Зайцев Олег

Есть мысли, что еще и как следует проверять в разделе диагностики сети ?

Всё-таки, хочется видеть информацию о DNS-серверах, полученных через DHCP для текущего соединения. Пока что вижу пустой раздел "Network TCP/IP settings".

-

-

Сообщение от

Vvvyg

Всё-таки, хочется видеть информацию о DNS-серверах, полученных через DHCP для текущего соединения. Пока что вижу пустой раздел "Network TCP/IP settings".

Поддерживаю, иногда только из-за этого приходится дополнительные логи просить.

-

-

Зайцев Олег,

1) очень часто в Xml лог параметр SHPath пустой, а в случаях с CheckResult="3" похоже он всегда пустой. Для примера лог. Это можно исправить с обновлением баз?

Кстати а CheckResult="2" или CheckResult="-2" в логах AVZ используется?

2) При вставке команд с помощью кнопок в HTML логе параметр is64 игнорируется. И просто для заданий всегда подставляется 64 на 64-х битных системах. (про этот баг кажется уже писали, но вроде он остался без внимания)..

3) В будущей версии хотелось бы вывод в Xml что-то типа CRC="true" или false (для определения файлового), а также пометки если логи делались полиморфной версий.

-

-

Сообщение от

regist

Зайцев Олег,

1) очень часто в Xml лог параметр SHPath пустой, а в случаях с CheckResult="3" похоже он всегда пустой. Для

примера лог. Это можно исправить с обновлением баз?

Кстати а CheckResult="2" или CheckResult="-2" в логах AVZ используется?

2) При вставке команд с помощью кнопок в HTML логе параметр is64 игнорируется. И просто для заданий всегда подставляется 64 на 64-х битных системах.

(про этот баг кажется уже писали, но вроде он остался без внимания)..

3) В будущей версии хотелось бы вывод в Xml что-то типа CRC="true" или false (для определения файлового), а также пометки если логи делались полиморфной версий.

1. Это от режима поиска задания зависит (в новой версии будет выводиться в XML параметр TaskMode (1 -через API, 2б3 - напрямую разными методами) и параметр is64 - показывающий, в какой папке заданий найдено конкретное задание.

2. Добавил, теперь поддерживается.

3. Вывел в XML параметр AVZMD5 - он позволит контролировать изменения файла, и плюс позволит точно идентифицировать сборку AVZ

-

-

Сообщение от

Зайцев Олег

2. Ключ реестра на Win7 другой (хотя параметры те-же). Бага, пофиксил, с очередным апдейтом баз будет фиксить. По остальным политикам нужен точный список,

1) Протестировал на XP. Мастер поиска и устранения проблем видит проблему и успешно её исправляет. А если применить 7-ю стандартную операцию восстановления, то ничего не меняется.

2) В список проверяемых блокировок думаю стоит добавить блокировку "Отключить контекстное меню." Настраивается также через gpedit.

3) По ключу winlogon попался ещё один интересный лог http://rghost.ru/58818223

Код HTML:

<ITEM File=".exe" CheckResult="-1" Enabled="-1" Type="REG" X1="HKEY_LOCAL_MACHINE" X2="Software\Microsoft\Windows NT\CurrentVersion\Winlogon" X3="Userinit" X4="""" Is64="0"/>

4)

Сообщение от

regist

При вставке команд с помощью кнопок в HTML логе параметр is64 игнорируется. И просто для заданий всегда подставляется 64 на 64-х битных системах.

Сообщение от

Зайцев Олег

2. Добавил, теперь поддерживается.

Как понимаю это будет уже в следующей версии AVZ ?

5) Полиморф последний раз обновлялся 2014-06-03 может пора его обновить? Заодно и новые фичи можно было бы уже пробовать.

-

-

-

-

-

-

Сообщение от

regist

Протестировал на XP. Мастер поиска и устранения проблем видит проблему и успешно её исправляет. А если применить 7-ю стандартную операцию восстановления, то ничего не меняется.

Аналогичная проблема и с ExecuteRepair(1); для наглядности записал видео.

http://rghost.ru/58861838

PS. разумеется после запуска первой таблетки пробовал перезагружаться и потом заново делать поиск проблем. Проблема оставалась.

-

-

Сообщение от

regist

Аналогичная проблема и с ExecuteRepair(1); для наглядности записал видео.

http://rghost.ru/58861838

PS. разумеется после запуска первой таблетки пробовал перезагружаться и потом заново делать поиск проблем. Проблема оставалась.

Да, там в "пилюле" 1 был более простой алгоритм проверки и чистки, чем в визарде (поэтому с скриптах лечения я советую включать визард в режиме автоисправления проблем вместо ExecuteRepair). Я поправил работу ExecuteRepair(1), базы обновлены.

С "пилюлей №7" аналогично, подправил ее работу, базы обновлены

Добавлено через 6 минут

Сообщение от

regist

А это точно адварь ? (ничего визуально зловредного она не делает, хотя собственно с этим и проблема - где грань между обычным тулбаром и адварью ...)

Добавлено через 2 минуты

Сообщение от

Vvvyg

Есть точные данные о том, какой ключ автозапуска (или что-то аналогичное) не был проверен ?

Последний раз редактировалось Зайцев Олег; 05.11.2014 в 21:58.

Причина: Добавлено

-

-

Сообщение от

Зайцев Олег

Есть точные данные о том, какой ключ автозапуска (или что-то аналогичное) не был проверен ?

Вроде как обычный:

Код:

HKEY_USERS\S-1-5-21-273636069-3309521061-3536232462-1000\Software\Microsoft\Windows\CurrentVersion\Run\Qinanq

Возможно, зловред как руткит работает, UVS выдал:

(!) Обнаружен сплайсинг: NtQueryDirectoryFile

(!) Обнаружен сплайсинг: LdrLoadDll

(!) Обнаружен сплайсинг: NtEnumerateValueKey

После удаления трояна эти предупреждения исчезли. Не говоит ли это о том, что антируткит в AVZ на x64 системах нуждается в доработке? Карантин в теме есть, можно посмотреть зловреда.

-

-

Сообщение от

Зайцев Олег

А это точно адварь ? (ничего визуально зловредного она не делает, хотя собственно с этим и проблема - где грань между обычным тулбаром и адварью ...)

Это за доказательство, что программа нежелательная сойдёт? https://www.google.com/search?ie=UTF...Tab&gws_rd=ssl

и речь ведь всего-лишь о том, чтобы убрать из базы чистых.

Последний раз редактировалось regist; 05.11.2014 в 22:37.

-

-

Сообщение от

regist

как доказательство - нет, так как такое к каждой второй (если не первой) тулбари годится (начиная с приблуд от mail.ru  Но выкинуть из БД чистых не вопрос, нужны лишь MD5 (для данного файла я нашел все его варианты и выкинул, его DLL кстати детектируется как AdWare.Win32.Agent.aljt )

Но выкинуть из БД чистых не вопрос, нужны лишь MD5 (для данного файла я нашел все его варианты и выкинул, его DLL кстати детектируется как AdWare.Win32.Agent.aljt )

Добавлено через 9 минут

Сообщение от

Vvvyg

Вроде как обычный:

Код:

HKEY_USERS\S-1-5-21-273636069-3309521061-3536232462-1000\Software\Microsoft\Windows\CurrentVersion\Run\Qinanq

Возможно, зловред как руткит работает, UVS выдал:

После удаления трояна эти предупреждения исчезли. Не говоит ли это о том, что антируткит в AVZ на x64 системах нуждается в доработке? Карантин в теме есть, можно посмотреть зловреда.

Юзер не все логи сделал. В его логе видно:

Функция ntdll.dll:NtEnumerateValueKey (29 перехвачена, метод APICodeHijack.JmpTo[00076386]

перехвачена, метод APICodeHijack.JmpTo[00076386]

Функция ntdll.dll:NtQueryDirectoryFile (403) перехвачена, метод APICodeHijack.JmpTo[00076636]

Функция ntdll.dll:NtResumeThread (484) перехвачена, метод APICodeHijack.JmpTo[000753C6]

Функция ntdll.dll wEnumerateValueKey (1527) перехвачена, метод APICodeHijack.JmpTo[00076386]

wEnumerateValueKey (1527) перехвачена, метод APICodeHijack.JmpTo[00076386]

Функция ntdll.dll wQueryDirectoryFile (1631) перехвачена, метод APICodeHijack.JmpTo[00076636]

wQueryDirectoryFile (1631) перехвачена, метод APICodeHijack.JmpTo[00076636]

Функция ntdll.dll wResumeThread (1712) перехвачена, метод APICodeHijack.JmpTo[000753C6]

wResumeThread (1712) перехвачена, метод APICodeHijack.JmpTo[000753C6]

Но нет отметок о снятия перехвата, так как по умолчанию для минимизации глюков и конфликтов с антивирусами на Win7 антируткит AVZ работает без нейтрализации хуков.

Последний раз редактировалось Зайцев Олег; 05.11.2014 в 23:21.

Причина: Добавлено

-

-

Зайцев Олег, а что по поводу пунктов 4 и 5 тут http://virusinfo.info/showthread.php...=1#post1181576

Я правильно, понял, что правки относящие is64 появятся, только в новой версии?

-------------------

Сообщение от

Зайцев Олег

начиная с приблуд от mail.ru

ну, по ним хоть ссылки для скачивания можно найти. А это в гугле искал, чтобы проверить есть ли детекты у каспера (по одной ссылке про это писали), а там везде только вопросы как удалить. И как доказательство вредности согласен не годится, а как доказательство "нежелательной программы", которую стоит видеть в логах и самому принимать решение  .

.

На вопрос про детект вы уже сами ответили, а также как понимаю это уже доказательство

Сообщение от

Зайцев Олег

AdWare.Win32.Agent.aljt

-

-

Сообщение от

Зайцев Олег

нужны лишь MD5 (для данного файла я нашел все его варианты и выкинул, его DLL кстати детектируется как AdWare.Win32.Agent.aljt )

Зайцев Олег, кибер ведь понимает, что эти файлы (библиотеки, драйвера и т.д.) от одной программы? При этом он также видит, что на некоторые из файлов этой программы есть детект. Почему же он тогда добавляет другие части этой программы в базу доверенных? Ещё один пример с такой адварой когда кибер занёс её в базу, но детект на некоторые из её файлов был это Ace Stream.

-

Но выкинуть из БД чистых не вопрос, нужны лишь MD5 (для данного файла я нашел все его варианты и выкинул, его DLL кстати детектируется как AdWare.Win32.Agent.aljt )

перехвачена, метод APICodeHijack.JmpTo[00076386]

wEnumerateValueKey (1527) перехвачена, метод APICodeHijack.JmpTo[00076386]

wQueryDirectoryFile (1631) перехвачена, метод APICodeHijack.JmpTo[00076636]

wResumeThread (1712) перехвачена, метод APICodeHijack.JmpTo[000753C6]

.