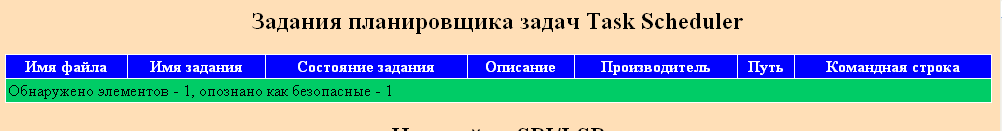

1. Отображает, уже хорошо. Только по заданию старого типа:

c:\Windows\Tasks\At1.job при нажатии "Удалить" в логе генерит код:

Код:

DeleteFile('C:\Windows\system32\Tasks\At1.job','64');

2. Игнорирует такой код, запускаемый через ярлык в папке автозапуска:

Код:

C:\Windows\System32\cmd.exe /c copy "c:\Users\User\AppData\Local\Temp\dbif" "C:\Windows\system32\drivers\etc\hosts" /Y && attrib +H "C:\Windows\system32\drivers\etc\hosts"

Реально попался такой ярлык, караннтинил по логу HijackThis.

3. Хелперы уже привыкли, а вот юзеров напрягают такого рода записи в логах:

Код:

C:\Windows.old\Windows\Installer\92a6c1.msi/{MS-OLE}/\38 >>>>> Trojan.BAT.DelSys.ak

Ясно, что ложное срабатывание сигнатуры, причём .msi файлы вообще, имхо, надо исключить из такой проверки. При всём при том, данные "инфицированного" файла, когда именно не подозрение, а точное срабатывание, вообще отсутствуют в xml-ном логе, и нельзя проверить по MD5

И есть несколько сигнатур, кроме вышеупомянутой, по которым я ничего кроме фолсов не встречал:

Trojan.Win32.Agent2.byu - особенно часто;

Backdoor.Win32.Canvas.10

Trojan.Win32.Menti.exn и Trojan.Win32.Delf.* - срабатывают на .exe, сделанные Delphi какой-то версии;

4. И просьба, пока не забыл: раз уж в логе раздел называется "Диагностика сети" - "DNS & Ping" было бы очень неплохо там видеть DhcpNameServer для активного сетевого интерфейса, нужно в случае подмены DNS на роутере.

Жду извещение об обновленном полиморфе.

Жду извещение об обновленном полиморфе.